网络安全域隔离--网络安全系统

当如此多的网络安全领域被隔离时,我们如何实现这一目标?

(1) 物理隔离

在这里,您可以将其分类为:

强烈的物理隔离。顾名思义,这是一种非常容易理解的网络隔离模式,其中两个网络安全区域与网络、网络设备、系统节点和其他硬件系统分开部署,严禁其他网络连接。

在当前情况下,这种情况只能发生在重要的敏感部门,如JD、GA、ZF或主要工业控制系统。这些部门不仅建设成本高,而且后续和信息共享的人力成本也高。因此,普通企业不能采用这种方法。特别是在互联网和移动通信的背景下,很难完全隔离需要在线服务的客户。

弱物理隔离。大多数传统金融企业必然属于这种模式。网络设备和主机系统通常在所有网络领域都具有网络安全性,但通常可以通过网关和单向数据传输设备在安全领域之间建立特定的安全传输通道。

(2) 与逻辑隔离物理隔离相比,逻辑隔离主要存在于网络安全的各个领域,因此它不能仅通过协议、路由和逻辑块直接连接。

但要相互渗透,请直接交换节点、根节点、网关节点等。您可以设置和拖动其他物理电路或放置网关或其他设备。更详细地说,通常的逻辑分离仅由防火墙和VLAN组成,vxlian由云环境中共享的VLAN组成。

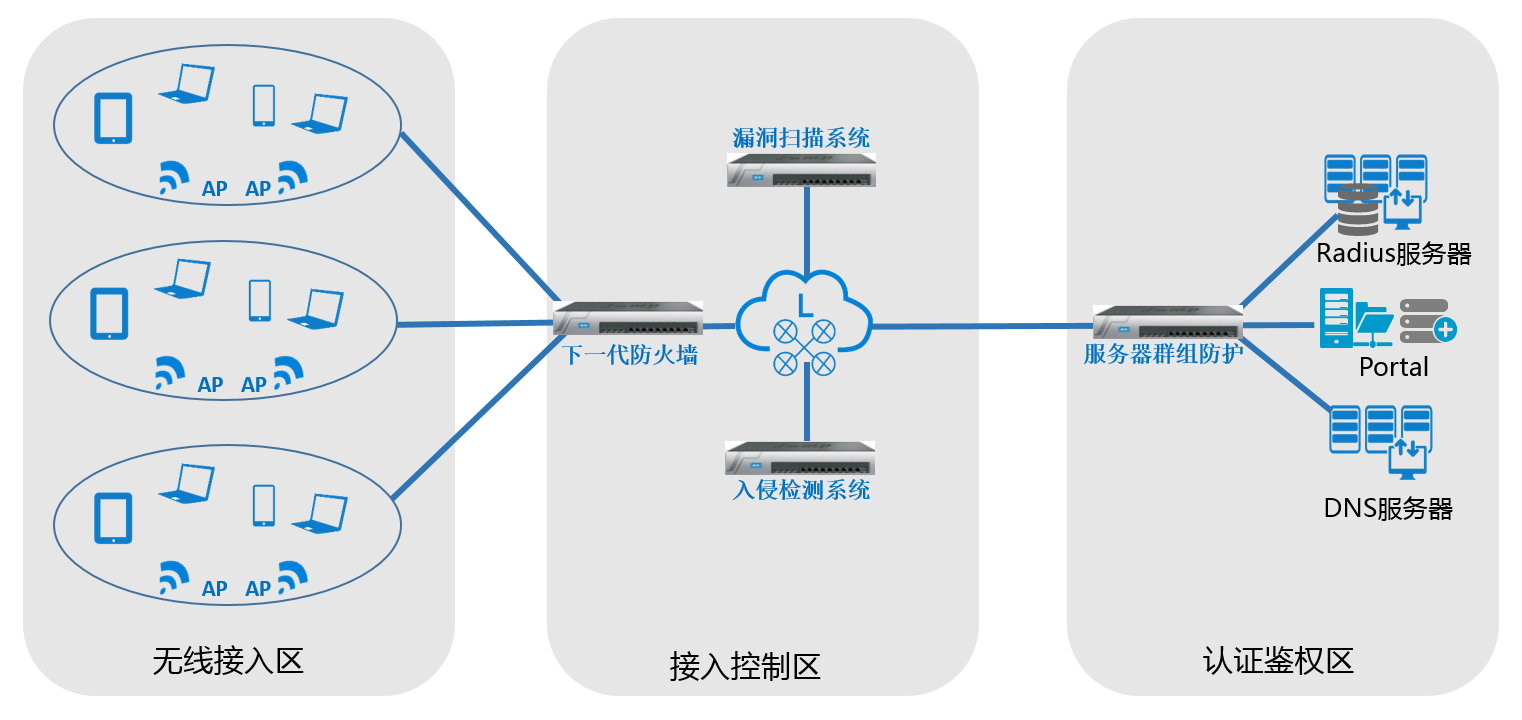

(3) 控制网络安全区域之间的访问

通过网络隔离创建安全区只是为了提高企业的安全性,但无论是管理要求还是业务要求,最终都需要在安全区和安全区之间建立或多或少的通信,否则,就不需要整个企业信息系统。

网络安全域隔离如何保持安全区域之间的关系?

目前,网络连接控制(ACL)、网关连接、反向代理、发送方等的基本策略是基于网络连接控制(ACL)、网关连接、反向代理、发送方等。

ACL是一种基于IP地址的管理策略,由防火墙或三层交换机组成。

在访问控制应用阶段可以实现访问网关和前向-反向代理,还可以添加不同于其他访问控制规则的模块。

“Fort liner”是一种用于远程操作的访问控制工具,可以执行访问控制、块操作、验证操作等。