网络安全基础大全--防火墙技术

1、基本术语

1)实施组织的安全政策。

2)创建锁定点。

3)互联网活动记录。

4)限制网络暴露。

2、什么是防火墙?

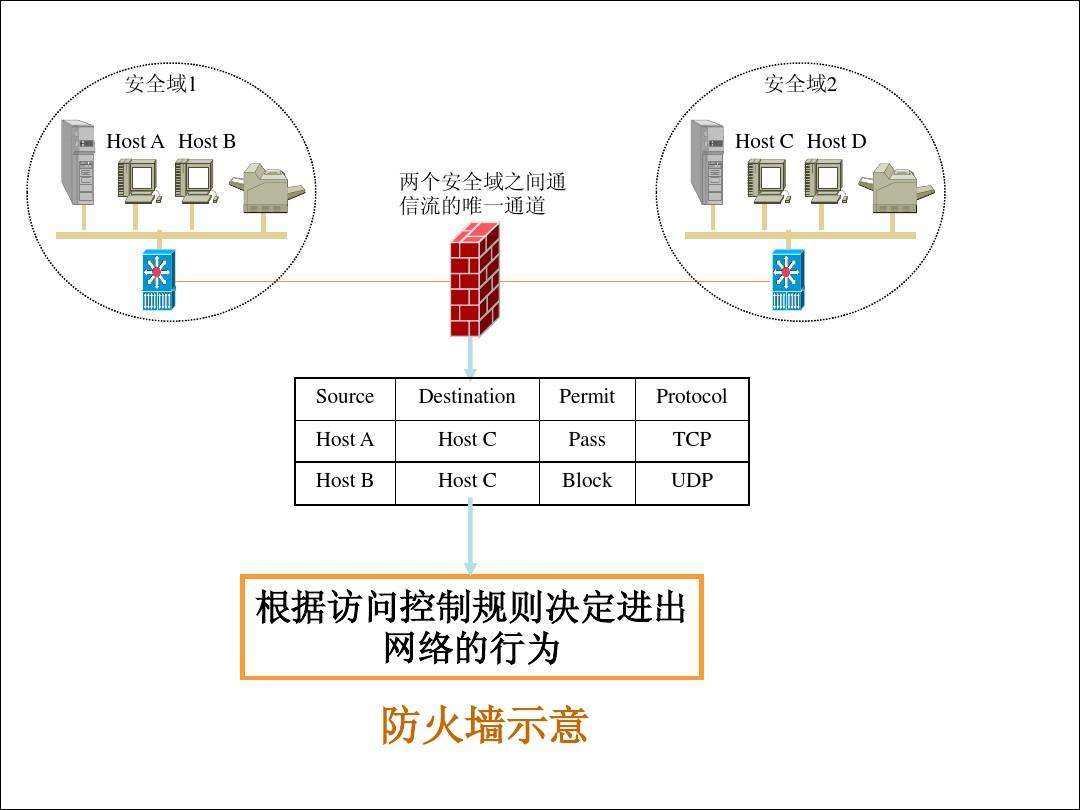

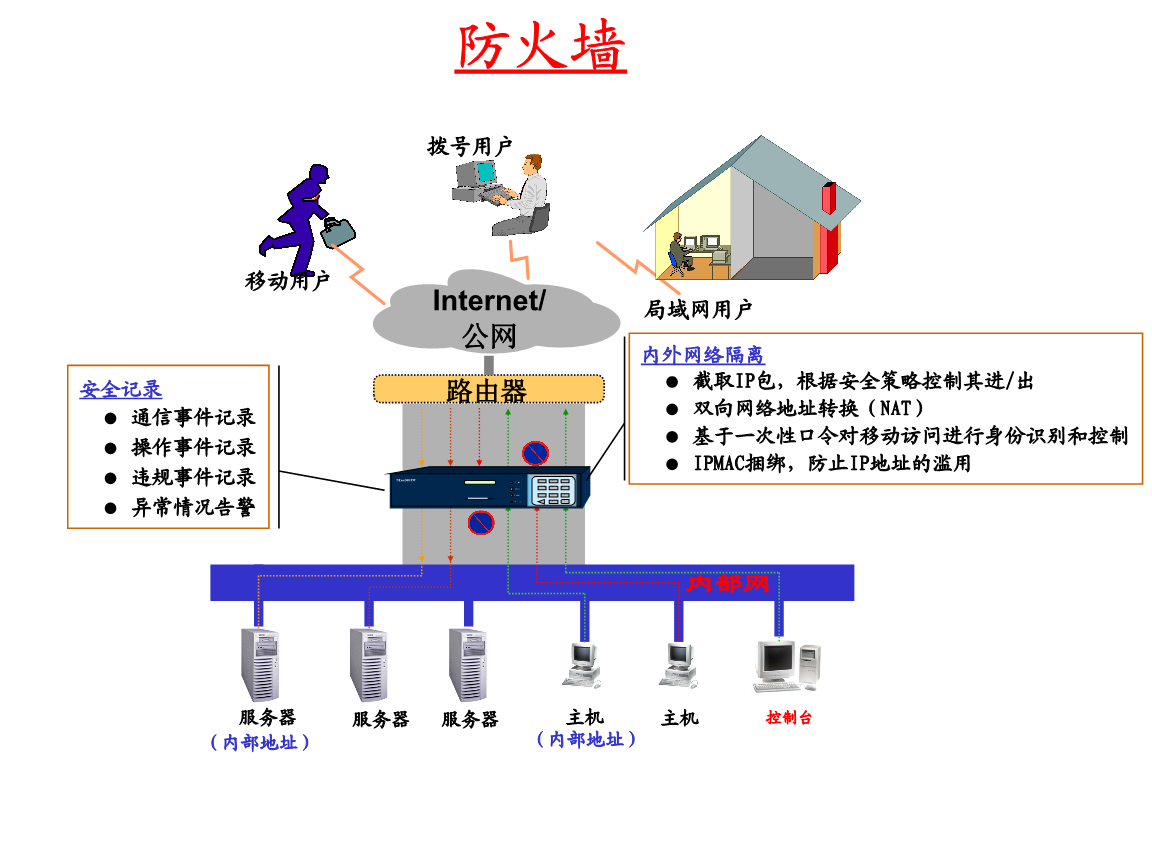

防火墙是用户网络和外部世界之间的屏障,防止不可预测的潜在损害进入用户网络;防火墙在开放和封闭接口上构建保护层。内部区域的业务根据协议在批准下开展,外部访问内部网络受到防火墙的限制。

网络安全基础大全--防火墙功能

1、过滤进入网络的数据。

2、管理网络内外的访问行为。

3、防止某些行为。

4、通过防火墙记录信息内容和活动。

5、网络攻击检测和警报。

网络安全基础大全--防火墙分类

一、访问控制机制

制定访问控制机制

1、路由器->ACL访问控制列表。

2、评估包过滤防火墙->IP是否可以通过5次。

3、根据状态监控防火墙->应用程序评估发生的可能性。

4、根据应用程序代理防火墙->应用程序评估是否可行。

5、基于多检测机制防火墙->多个IP包评估整个应用程序的可用性。

6、多功能集成网关(下一代防火墙)->内置多重保护,多层过滤后是否进行评估。

二、数据包筛选器防火墙

1、组过滤技术根据系统定义的过滤逻辑(即访问控制列表(ACL))在网络层上选择组。

2、包过滤防火墙分为静态包过滤防火墙和动态包过滤防火墙。

3、数据包检查器不检查数据包的所有内容,只检查报头(IP和TCP报头)。

优点

◆ 逻辑简单性

◆ 增强透明度

◆ 对网络性能影响较小

◆ 低成本和便宜的设备

缺点

◆ 无法筛选和检查数据包内容

◆ 可以在传输层或网络层检测数据,但不能在更高级别检测数据。例如,传入的HTTP请求可能被禁止并通过,但无法确定该请求是非法的还是合法的。

◆ 很难防止欺诈攻击。尤其是IP欺诈攻击。(网络外允许流量。数据包过滤防火墙只能检测数据包的源IP地址,无法确定它是否是实际的源地址。)

◆ 释放所有可能的端口(尤其是大于1024的端口)以提高攻击概率

◆ 在复杂网络中难以管理

◆ 一般来说,包过滤技术是防火墙技术中最低的。

三、防火墙检查状态

状态检测防火墙由动态包过滤防火墙演变而来。她在交通班工作。使用其他状态表跟踪活动的TCP会话。连接状态表可以根据连接状态信息动态配置和维护,并用于后续消息处理。

状态识别技术的典型控制点包括:

1、确保将包设置为正在使用的流量的一部分。

2、如果数据包与连接表中的条目不匹配,防火墙将检查数据包是否与配置的规则集匹配。

3、当检测到时,防火墙将根据路由传递数据包,并在连接表中创建或更新会话的连接元素。

4、防火墙通常检测TCP数据包中设置的FIN位,并使用会话超时设置来确定何时从连接表中删除连接元素。

优点

◆ 更安全的

◆ 效率

◆ 宽范围

缺点

◆ 无法控制应用程序级数据

◆ 无法生成高级日志

◆ 复杂结构

四、应用程序代理防火墙

1、应用程序代理也称为应用程序网关。

2、应用程序层的核心是代理进程。

3、每个应用程序都遵循一个代理进程来监视和控制应用程序级流量。

4、自适应代理防火墙:每次启动连接通信时,都必须在应用程序级别进行测试。通过安全规则,自适应代理可以自动选择要使用包过滤或代理的包。

优点

◆ 它可以检查应用层、传输层和网络层的协议属性,并具有很强的分组感知能力。

◆ 代理完全控制会话,提供详细的日志记录和安全审计功能。

◆ 隐藏内部网络的IP地址并保护内部主机不受外部主机的影响。

◆ 统一身份验证机制。

缺点

◆ 最大的缺点是用户必须在任何改变其行为或访问代理服务的系统上安装特殊软件。

◆ 很难分析和反思。每个应用服务必须设计代理安全控制软件模块。更新应用程序时,必须更新一半的代理服务。

◆ 影响用户的网络速度(命令解释)。

◆ 无法阻止SYN攻击。